Publié le

2 avril 2024

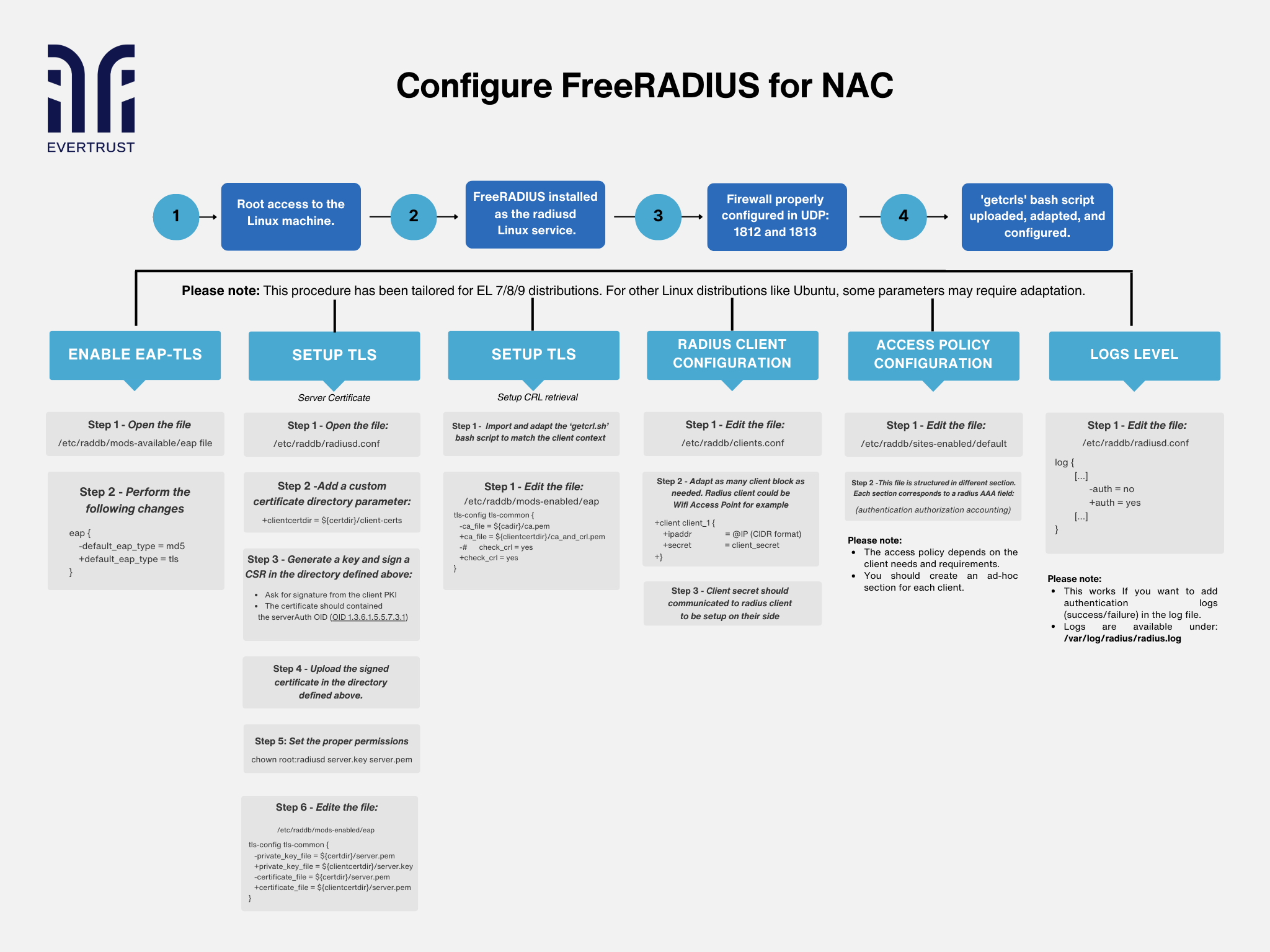

Dans le paysage numérique d'aujourd'hui, assurer une sécurité réseau robuste est primordial pour les organisations de toutes tailles. Le contrôle d'accès réseau (NAC) joue un rôle crucial dans la sécurisation des réseaux en régulant l'accès selon des politiques prédéfinies et dans le diagramme suivant, nous vous guiderons étape par étape à travers le processus de configuration de FreeRADIUS pour le NAC.

Configurer FreeRADIUS pour le NAC

Configurer FreeRADIUS pour le NAC

Mais avant de plonger dans le processus de configuration, il est essentiel de s'assurer que les prérequis suivants sont remplis :

Prérequis :

Root Access: Ensure root access to the Linux machine, granting necessary permissions for system-level configurations.

Installation FreeRADIUS: Installez FreeRADIUS en tant que service Linux, communément appelé 'radiusd'.

Configuration du pare-feu: Ouvrez les ports UDP 1812 et 1813 pour permettre la communication pour l'authentification RADIUS.

Uploader et configurer le script 'getcrls': Adapter et configurer le script bash 'getcrls' pour faciliter la récupération de la liste de révocation de certificats (CRL).

Please note: This procedure has been tailored for EL 7/8/9 distributions. For other Linux distributions like Ubuntu, some parameters may require adaptation.

Ensuite,

Pour activer l’authentification EAP-TLS, suivez ces étapes :

Ouvrez le fichier '/etc/raddb/mods-available/eap'.

Modifiez le type EAP par défaut en TLS dans la configuration.

Pour configurer TLS pour une communication sécurisée, effectuez les étapes suivantes:

Ouvrez le fichier '/etc/raddb/radiusd.conf'.

Ajoutez un paramètre de répertoire de certificats personnalisé.

Generate a key, sign a Certificate Signing Request (CSR), and upload the signed certificate.

Vous souhaitez mettre en œuvre ces pratiques PKI ?

Obtenez des conseils d'experts pour mettre en œuvre des solutions PKI sécurisées pour votre organisation.

Obtenir de l'aide d'expertDéfinissez les autorisations appropriées pour les fichiers de clé et de certificat du serveur.

Modifiez le fichier '/etc/raddb/mods-enabled/eap' pour configurer les paramètres TLS.

Pour configurer la récupération de la liste de révocation de certificats (CRL) comme suit :

Importez et adaptez le script bash 'getcrl.sh' pour correspondre au contexte du client.

Modifiez le fichier '/etc/raddb/mods-enabled/eap' pour activer la vérification CRL.

Pour configurer les paramètres du client Radius par :

Modification du fichier '/etc/raddb/clients.conf'.

Adaptez les blocs client selon les besoins, en fournissant les adresses IP et les clés secrètes.

To configure the access Policy:

Personnalisez les politiques d'accès en fonction des besoins du client en modifiant le fichier '/etc/raddb/sites-enabled/default'.

Structurez le fichier en sections correspondant à l'authentification, l'autorisation et la comptabilité.

Enfin, pour le niveau des journaux:

Activer les journaux d'authentification en modifiant le fichier '/etc/raddb/radiusd.conf'.

Adjust logging parameters to specify which events should be recorded in the log file.

En conclusion, la mise en œuvre méticuleuse de FreeRADIUS sur une machine Linux, en suivant les procédures décrites, renforce considérablement l’infrastructure de sécurité réseau de votre organisation's. Avec des mécanismes d’authentification, d’autorisation et de journalisation robustes mis en place, l’accès sécurisé aux ressources réseau est garanti tout en étant conforme aux politiques de sécurité.

En adaptant méticuleusement les procédures aux distributions Linux spécifiques, les administrateurs déploient efficacement FreeRADIUS pour le NAC, renforçant ainsi la sécurité et le contrôle du réseau. Il convient de noter que, bien que FreeRADIUS permette l'authentification des points de terminaison et des utilisateurs, l'émission de certificats pour ceux-ci est primordiale. Pour cette tâche, nos solutions Horizon & Stream offrent l'approche la plus fiable et la plus complète.

Horizon et Stream

Horizon et Stream